مقایسه سامسونگ گلکسی نوت 10 پلاس و گلکسی اس 10 پلاس مشخص خواهد کرد کدام یکی از دو فبلت غولپیکر شرکت کرهای برای شما مناسبتر است. در مقایسه سامسونگ گلکسی نوت ۱۰ پلاس و گلکسی اس ۱۰ پلاس همراه ما باشید.

سامسونگ به عنوان پرفروشترین گوشیساز دنیا، پرطرفدارترین پرچمداران اندرویدی را تولید و روانه بازار میکند. در حال حاضر، سامسونگ گلکسی اس 10 پلاس یکی از محبوبترین فبلتهای بازار به شمار میرود. رقیب جدید آن را باید سامسونگ گلکسی نوت 10 پلاس دانست.

مقایسه سامسونگ گلکسی نوت 10 پلاس و گلکسی اس 10 پلاس

به ظاهر، کاربران دوستدار نمایشگری بزرگتر و دستگاهی مجهز به قلم مخصوص SPen، باید پرچمدار جدید سری نوت را انتخاب کنند، در حالی که طرفداران یک فبلت جمع و جورتر، مجهز به درگاه جک صوتی 3.5 میلیمتری، مدل پلاس پرچمدار سری S سال 2019 را خریداری خواهند کرد. اما مقایسه سامسونگ گلکسی نوت 10 پلاس و گلکسی اس 10 پلاس نشان میدهد تفاوتهای ریز و درشت دیگری نیز بین این دو گوشی وجود دارند.

طراحی

از نظر طراحی، هر دو گوشی شباهت زیادی با یکدیگر دارند. زبان طراحی جدید سامسونگ، همزمان با معرفی گلکسی اس 10 و گلکسی اس 10 پلاس تغییر کرد، به همین دلیل طبیعی است شرکت، حداقل برای یک سال کامل به آن پایبند بماند.

مقایسه سامسونگ گلکسی نوت 10 پلاس و گلکسی اس 10 پلاس نشان میدهد هر دو گوشی در برابر نفوذ آب مقاوم بوده و با استفاده از فلز جلاداده شده (در فریم) و شیشه براق (در پنل پشتی) ساخته شدهاند. حاشیههای بسیار کمی اطراف نمایشگر وجود داشته و صفحه نمایش، به کنارهها کشیده شده است و انحنای قابل توجهی دارد. وجود انحنا در دو لبه نمایشگر در برخی مواقع سبب میشود به صورت ناخواسته، قسمتهایی از آن را حین نگه داشتن گوشی در دست لمس کنید. با این حال، نمیتوان از ظاهر بسیار شیک و خاصی که دو گوشی به خاطر داشتن انحنا از آن بهرهمند شدهاند چشمپوشی کرد.

برای مقایسه سامسونگ گلکسی نوت 10 پلاس و گلکسی اس 10 پلاس از نظر طراحی، نیازمند توجه به جزئیات هستیم. پرچمدار تازه واره سری Note فاقد درگاه جک صوتی 3.5 میلیمتری است، به همین دلیل داخل جعبه، یک ایرفون سیمی با اتصال یو اس بی C قرار گرفته است. به منظور استفاده از هدفونها و هدستهای کنونی خود با جک صوتی، باید حدود 15 دلار پرداخت کرده و یک دانگل (تبدیل جک به یو اس بی C) خریداری کنید. گزینه گرانتر ولی شیکتر، خرید یک جفت ایرباد بیسیم همچون گلکسی بادز است.

یکی دیگر از عناصر حذف شده از گلکسی نوت 10، دکمه فیزیکی اختصاصی فراخوانی دستیار هوشمند سامسونگ بیکسبی است. اکنون به منظور فراخوانی این دستیار کافی است کلید پاور، که در سمت چپ بدنه دستگاه قرار گرفته است، را لمس کرده و برای چند ثانیه نگه دارید. با توجه به کشیده و بزرگ بودن بدنه گلکسی نوت 10 پلاس، دکمه پاور در مقایسه با محل قرارگیری آن در گوشی های قبلی، کمی پایینتر قرار گرفته تا دسترسی به آن راحتتر باشد.

حذف دکمه اختصاصی مخصوص فراخوانی بیکسبی را باید تصمیم خوبی دانست. از زمان معرفی این دستیار همراه با رونمایی از گلکسی اس 8، به خاطر ضعف آن در مقایسه با گوگل اسیستنت، کاربران همواره در پی تغییر کاربرد این دکمه فیزیکی بودند. یکی دیگر از مشکلات مربوط به آن، لمس دکمه به صورت تصادفی و فراخوانی وقت و بیوقت بیکسبی بود. این دکمه در گلکسی اس 10 پلاس وجود داشته و دردسرهای مربوط به آن پابرجاست.

طبق مقایسه سامسونگ گلکسی نوت 10 پلاس و گلکسی اس 10 پلاس، اصلیترین تفاوت آنها وجود یک قلم مخصوص در گوشی سری Note است. در دنیای اندروید، SPen یک قلم کاملا خاص با کاربردهای منحصربهفرد تلقی میشود، به طوری که برخی کاربران، گوشی ها و تبلت های این سری را فقط به خاطر کاربردهای SPen خریداری میکنند. امکان استفاده از این قلم با دیگر گجتهای اندرویدی، حتی پرچمداران سری S خود سامسونگ، میسر نیست.

در بخش طراحی، یکی دیگر از برتریهای گلکسی نوت 10 پلاس نسبت به رقیب آن، وجود نسخهای با پنل پشتی براق محسوب میشود. این گزینه رنگ، افکتی همچون رنگین کمان روی بدنه گوشی ایجاد میکند. در صورت تمایل به خرید نسخهای غیر براق، میتوانید یکی از گزینههای رنگ آبی، سفید و مشکی را انتخاب کنید.

گزینههای رنگ موجود برای گلکسی اس 10 پلاس مشکی، سفید، آبی و صورتی هستند. نسخهای ویژه از این گوشی، مجهز به 1 ترابایت ظرفیت داخلی و 12 گیگابایت رم، با بدنه سرامیکی ساخته شده است. این نسخه در برابر ضربه و خط و خش مقاومت بوده و ظاهر بسیار لوکس و خاصی دارد.

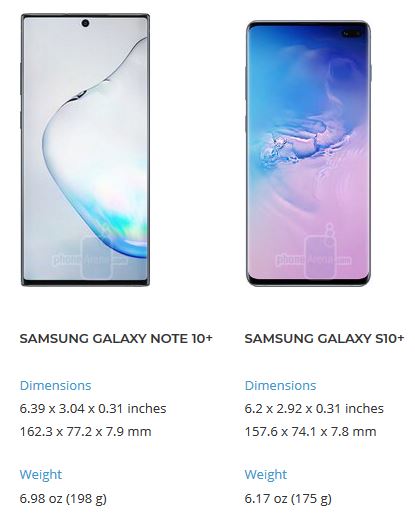

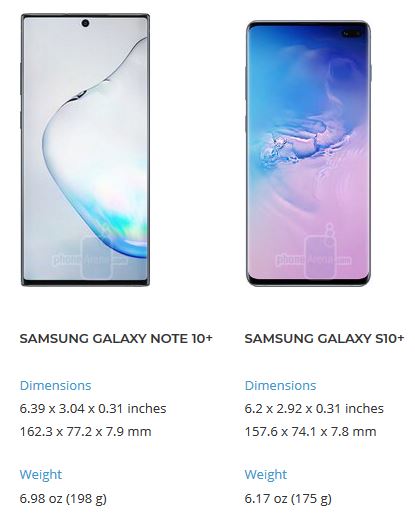

هر دو گوشی را باید جزو بزرگترین فبلتهای بازار دانست. گلکسی اس 10 پلاس، با وجود داشتن نمایشگر و بدنهای بسیار بزرگ، در مقایسه با گلکسی نوت 10 پلاس دارای بدنهای جمع و جورتر و سبکتر است.

اسکنر اثر انگشت و سیستم تشخیص چهره

اگر پیش از این با سیستم اسکنر اثر انگشت زیر نمایشگر گلکسی اس 10 پلاس آشنایی پیدا کردهاید، اکنون میدانید باید چه چیزی از همین سیستم، داخل گلکسی نوت 10 پلاس، توقع داشته باشید. از نظر سرعت، اسکنر هیچ یک از دو گوشی با اسکنرهای متداولی که روی پنل پشتی یا روی دکمه هوم قرار میگیرند، قابل مقایسه نیست. همچنین از نظر قابلیت اطمینان نیز جای پیشرفت زیادی وجود دارد.

این گفته به معنی مشکل در کارکرد اسکنر اثر انگشت آنها نیست، اما با در نظر گرفتن قیمت دو گوشی و از طرفی گذشت چند سال از معرفی اولین اسکنرهای اثر انگشت زیر نمایشگر، انتظار داشتیم تا نیمههای سال 2019 پیشرفتهای بیشتری حاصل شود.

بر اساس مقایسه سامسونگ گلکسی نوت 10 پلاس و گلکسی اس 10 پلاس، اندازه اسکنر اثر انگشت پرچمدار سری Note، به اندازه یک اینچ از گوشی سری S بزرگتر است. به همین دلیل نیاز به متمرکز کردن انگشت درست روی منطقهای مشخص از صفحه نمایش از بین رفته و سرعت عمل افزایش پیدا میکند.

هر دو گوشی به یک سیستم تشخیص چهره مجهز شدهاند. این سیستم همچون فناوریهای تشخیص چهره سه بعدی اپل و هواوی پیشرفته نیست. در آنها، از صورت کاربر نقشهای سه بعدی تهیه میشود، در حالی که سیستم تشخیص چهره پرچمداران سامسونگ، تنها عکسی دو بعدی از چهره کاربر به ثبت رسانده و سپس بر اساس آن اقدام به احراز هویت میکند. به همین دلیل دور زدن آن به مراتب راحتتر خواهد بود.

نمایشگر

نمایشگر هر دو گوشی با چشم کاربر دوست بوده و استانداردهای مخصوص ایمنی از چشم انسان، درونشان رعایت شده است. نمایش دقیق رنگها به همراه جزئیات در تصاویر به لطف رزولوشن بالا، ویژگیهای مهم دیگر صفحه نمایش آنها محسوب میشوند. در صورت خرید گلکسی نوت 10 پلاس به جای گلکسی اس 10 پلاس، نمایشگری با ابعاد 0.4 اینچ بزرگتر در اختیار خواهید داشت (6.8 اینچ در برابر 6.4 اینچ).

به صورت پیشفرض، رزولوشن صفحه نمایش هر دو گوشی روی فول اچدی قرار دارد. هدف از این کار، کاهش مصرف انرژی و افزایش عملکرد است. در صورت نیاز بیشتر به این دو، میتوانید رزولوشن را به اچدی کاهش بدهید. در صورت تمایل به تماشای حداکثر جزئیات در محتواها، امکان افزایش وضوح تصویر به کیو اچدی وجود دارد.

یکی دیگر از تنظیمات مهم نمایشگر گلکسی نوت 10 پلاس و گلکسی اس 10 پلاس، امکان انتخاب از بین دو حالت رنگ روشن و طبیعی است. در حالت روشن، محتویات به صورت اشباع شده به تصویر کشیده میشوند، اما حالت طبیعی، مربوط به نمایش دقیق رنگها است.

مقایسه سامسونگ گلکسی نوت 10 پلاس و گلکسی اس 10 پلاس نشان داد یکی از ویژگیهای منحصربهفرد صفحه نمایش آنها، وجود یک حفره رویشان است. حفره روی صفحه نمایش گلکسی نوت 10 پلاس دایرهای شکل بوده و در مرکز لبه بالایی قرار دارد. حفره روی نمایشگر گلکسی اس 10 پلاس شبیه به قرص بوده و در گوشه بالا و سمت راست واقع شده است. در نگاه اول، آنها حواس کاربر را پرت کرده و در نمایش صحیح محتویات اختلال ایجاد میکنند، اما به مرور زمان به آنها عادت خواهید کرد.

اطلاعاتی مفید درباره نمایشگر پرچمداران 2019 سامسونگ

|

حداکثر روشنایی (عدد بالاتر، بهتر است)

|

حداقل روشنایی (عدد پایینتر، بهتر است)

|

کنتراست (عدد بالاتر، بهتر است)

|

دمای رنگ (کلوین)

|

گاما |

عدم دقت در نمایش رنگها (عدد پایینتر، بهتر است)

|

عدم دقت در نمایش رنگ خاکستری (عدد پایینتر، بهتر است) |

سامسونگ گلکسی نوت 10 پلاس

|

713 |

1.4 |

غیر قابل اندازهگیری |

6884 |

2.08 |

3.18 |

6.03 |

سامسونگ گلکسی اس 10 پلاس

|

753 |

0 |

غیر قابل اندازهگیری |

6632 |

1.99 |

3.26 |

7.12 |

نرم افزار و رابط کاربری

گلکسی نوت 10 پلاس و گلکسی اس 10 پلاس، به صورت پیشفرض همراه با اندروید 9 پای عرضه میشوند. البته نسخه سفارشیسازی شده این سیستم عامل توسط سامسونگ، به عنوان رابط کاربری جدید این شرکت یعنی One UI شناخته میشود. حین مقایسه سامسونگ گلکسی نوت 10 پلاس و گلکسی اس 10 پلاس از نظر ویژگیهای کاربردی و بصری در بخش نرم افزار، شباهتهای زیادی پیدا کردیم.

مهمترین تفاوتهای رابط کاربری دو گوشی را باید مربوط به ویژگیهای منحصربهفرد توسعه یافته مخصوص یک گوشی پشتیبانیکننده از قلم SPen دانست. نقاشی به صورت واقعیت افزوده (AR Doodle)، یادداشت برداری در زمان قفل و خاموش بودن نمایشگر (Screen-off Memo) و امکان استفاده از قلم به عنوان کنترلر از راه دور گوشی تحت شرایط مختلف همچون عکاسی از جمله ویژگیهای نرم افزاری خاص رابط کاربری گلکسی نوت 10 پلاس به شمار میروند.

بدون در نظر گرفتن این ویژگیها، اولین نسخه رابط کاربری One UI مجهز به مهمترین قابلیتهای بهترین پرچمداران کنونی است؛ صفحه نمایش همیشه روشن، پوستههای مختلف رابط کاربری، فیلتر نور آبی، حالت تیره سرتاسری (دارک مود) و وجود فولدری ایمن برای قرار دادن فایلهای مهم، نمونههایی از بیشمار قابلیتهای مهم سایر دستگاههای مجهز به اندروید 9 پای به شمار میروند.

در اندروید 9 پای، ژستهای حرکتی جایگزین کلیدهای ناوبری متداول شدند. البته هنوز امکان غیر فعالسازی آن و بازگرداندن سه کلید بازگشت، هوم و آخرین اپلیکیشنها به لبه پایینی صفحه نمایش وجود دارد. گفتنی است سامسونگ در ژستهای حرکتی معرفی شده توسط گوگل در اندروید 9 یک سری تغییر ایجاد کرده که مورد پسند ما نیست.

هر دو گوشی گلکسی نوت 10 پلاس و گلکسی اس 10 پلاس از DeX پشتیبانی میکنند. به لطف این قابلیت میتوان رابط کاربری گوشی را به شکلی کاملا بهینه، به شکل دسکتاپ، در یک نمایشگر ثانویه به نمایش گذاشت و یک ماوس و کیبورد به گوشی خود متصل کرد. یک سری قابلیت جدید به نسخه تازه توسعه یافته DeX افزوده شده که فقط به گلکسی نوت 10 پلاس اختصاص دارند. این قابلیتهای جدید شامل امکان درگ اند دراپ کردن فایلها بین پلتفرمهای مختلف، دریافت نوتیفیکیشنهای گوشی روی کامپیوتر دسکتاپ و چند ویژگی دیگر هستند.

تراشه، عملکرد و حافظه

پرچمداران سامسونگ در دو کشور آمریکا و چین، به تراشهای متفاوت از نسخههای عرضه شده در دیگر نقاط دنیا مجهز میشوند. نسخههای مخصوص این دو کشور، دارای بهترین تراشههای شرکت کوالکام هستند. طبق مقایسه سامسونگ گلکسی نوت 10 پلاس و گلکسی اس 10 پلاس، نسخه مخصوص آمریکا و چین آنها، هر دو از تراشهای یکسان یعنی اسنپدراگون 855 قدرت میگیرند، به همین دلیل از نظر توان پردازشی در سطح یکسانی قرار دارند.

این تراشه 7 نانومتری بوده و مغز متفکر بهترین پرچمداران اندرویدی در سال 2019 است. البته اسنپدراگون 855 پلاس، مجهز به پردازندهای با سرعت بیشتر و مخصوصا یک پردازشگر گرافیکی قدرتمندتر، چندی پیش معرفی شد و در تعداد انگشتشماری گوشی گیمینگ به کار رفت. پیش از معرفی گلکسی نوت 10، انتظار داشتیم نسخه اسنپدراگون آن دارای اسنپدراگون 855 پلاس باشد، اما این اتفاق رخ نداد. نسخه اسنپدراگون 855 هر دو گوشی، همانند سایر پرچمداران 2019، بالاترین امتیازهای ممکن را در بنچمارکها کسب کرده و سنگینترین بازیهای سه بعدی موبایل را بدون دردسر اجرا میکنند.

در سایر نقاط دنیا، گلکسی نوت 10 پلاس دارای تراشه اگزینوس 9825 است، در حالی که گلکسی اس 10 پلاس از اگزینوس 9820 قدرت میگیرد. مدل اول، برخلاف مغز متفکر گلکسی اس 10 و اس 10 پلاس که مبتنی بر ساختار 8 نانومتری طراحی شده است، تراشهای 7 نانومتری به شمار میرود. به همین دلیل انتظار داریم خارج از آمریکا و چین، گلکسی نوت 10 پلاس از نظر توان پردازشی و بهینگی در مصرف انرژی در وضعیت بهتری قرار داشته باشد.

برای گلکسی نوت 10 پلاس، از نظر حافظه اصلی، فقط یک نسخه مجهز به 12 گیگابایت رم وجود دارد! لپ تاپ و کامپیوتر دسکتاپ برخی کاربران فاقد این میزان حافظه اصلی است! به همین دلیل حین مالتی تسکینگ، مخصوص در حالت DeX، هرگز به مشکل برخورد نخواهید کرد. بر اساس فضای ذخیرهسازی فایل داخلی، گوشی در دو نسخه 256 گیگابایتی و 512 گیگابایتی به فروش میرسد.

سامسونگ گلکسی اس 10 پلاس، از نظر رم و حافظه اصلی، دارای سه نسخه است. نسخه پایه مجهز به 8 گیگابایت رم و 128 گیگابایت حافظه داخلی است. دو نسخه دیگر دارای 12 گیگابایت رم و بوده و تفاوتشان، در اختیار داشتن 512 گیگابایت یا 1 ترابایت فضای ذخیرهسازی فایل است.

به نظر، با مقایسه سامسونگ گلکسی نوت 10 پلاس و گلکسی اس 10 پلاس از نظر عملکرد و توان پردازشی، تفاوت محسوسی مشاهده نخواهید کرد، اما وجود یک قابلیت کلیدی در گوشی تازه وارد، این عقیده را رد میکند؛ حافظه داخلی (برای ذخیرهسازی فایل در گلکسی نوت 10 پلاس)، مبتنی بر استاندارد UFS 3.0 است، به همین دلیل سرعت خواندن و نوشتن در آن، دو برابر از حافظه گلکسی اس 10 پلاس بیشتر است. گفتنی است هر دو گوشی از کارت حافظه جانبی پشتیبانی میکنند.

دوربین

از نظر سخت افزاری، تفاوت اساسی در گلکسی نوت 10 پلاس در مقایسه با گلکسی اس 10 پلاس اعمال نشده است. دوربین اصلی آنها متشکل از یک سنسور رنگی با قابلیت گشودگی دریچه دیافراگم متغیر، سنسوری مجهز به لنز تله فوتو با توانایی زوم 2 برابری و یک سنسور اولترا واید است.

مهمترین تفاوت پرچمدار تازه وارد سری Note، دوربین ToF آن است، به همین دلیل میتوان کل سیستم دوربین اصلی این گوشی را شبیه به گلکسی اس 10 5G دانست. سنسور ToF در مقایسه با سنسور محاسبه عمق میدان، دقت بسیار بیشتری در محاسبه فاصله اشیا تا دوربین دارد. مهمترین دستاورد آن، ثبت عکسهای پرتره باکیفیتتر است. در گوشی گلکسی اس 10 پلاس، سنسور ToF کنار سنسور اصلی دوربین سلفی قرار دارد. به عبارتی دوربین سلفی این گوشی دوگانه است.

کیفیت عکسهای ثبت شده توسط هر دو دوربین تقریبا یکسان است. در تصاویر دوربین گلکسی نوت 10 پلاس، کنتراست و اشباع شدگی کمی بالاتر است، اما روی هم رفته، میتوان دوربین آن را در مقایسه با گلکسی اس 10 پلاس در وضعیت مشابهی دانست.

مقایسه سامسونگ گلکسی نوت 10 پلاس و گلکسی اس 10 پلاس، در زمان استفاده از حالت Live Focus یا همان حالت پرتره اختصاصی سامسونگ، جذابیت بیشتری پیدا میکند. در پرچمدار جدید، به خاطر وجود یک دوربین ToF، دقت در اعمال افکت بوکه (برای محو کردن پسزمینه سوژه) به مراتب بالاتر است.

یکی از ویژگیهای تازه معرفی شده در اپلیکیشن دوربین پرچمداران سامسونگ، مخصوص گلکسی نوت 10 پلاس، امکان ضبط ویدیوهای پرتره است! به عبارتی امکان اعمال افکت بوکه و تار کردن پسزمینه یک سوژه، در زمان فیلم برداری نیز وجود دارد. البته نباید خیلی خوشحال بود، چرا که طبق اولین بررسیها، ویدیوهای Live Focus ناامیدکننده هستند. محوشدگی پسزمینه، در صورت متحرک بودن سوژه، بسیار مصنوعی به نظر رسیده و عقبتر از سوژه حرکت میکند.

در گلکسی نوت 10 پلاس، یک ویرایشگر ویدیو اضافه شده که به کاربر اجازه میدهد به ویدیوها متن، استیکر یا موزیک اضافه کند. امکان چسباندن چند فایل ویدیویی به یکدیگر با استفاده از این برنامه نیز وجود دارد.

صدا و کیفیت تماس صوتی

طبق مقایسه سامسونگ گلکسی نوت 10 پلاس و گلکسی اس 10 پلاس هر دو گوشی دارای اسپیکرهای استریو هستند. یکی از آنها در لبه پایینی قرار داشته و دیگری، نقش گوشی تلفن را در لبه بالایی ایفا میکند. کیفیت صوت حین پخش موسیقی در هر دو مدل واقعا خوب است و بیس نیز به خوبی تولید میشود.

اندازه حاشیه بالای نمایشگر در گلکسی نوت 10 پلاس به اندازهای کوچک است که اسپیکر روگوشی به زحمت دیده میشود. سامسونگ با هدف جبران حجم پایین صدای تولید شده توسط گوشی تلفن در گلکسی نوت 10 پلاس، یک حفره روی لبه بالایی بدنه قرار داده تا صدای بیشتری از طریق آن حین برقراری مکالمههای صوتی منتشر شود.

دوام باتری

گلکسی نوت 10 پلاس و گلکسی اس 10 پلاس، جزو معدود پرچمداران این شرکت با ظرفیت باتری بالاتر از 4 هزار میلیآمپر ساعت به شمار میروند. ظرفیت باتری این دو گوشی به ترتیب 4300 میلیآمپر ساعت و 4100 میلیآمپر ساعت است. با این حال، هر دوی آنها عطش زیادی برای بلعیدن انرژی دارند. طبق تستهای باتری انجام شده روی گلکسی نوت 10 پلاس و گلکسی اس 10 پلاس، آنها از نظر دوام باتری جزو بهترینهای بازار نیستند، اما در وضعیت کاملا خوب و قابل قبولی قرار دارند.

باتری گلکسی نوت 10 پلاس، طبق اجرای تست استاندارد روی آن در زمان قرارگیری نور نمایشگر روی 200 نیتس، 8 ساعت و 21 دقیقه دوام آورد. این زمان برای گلکسی اس 10 پلاس به 8 ساعت کاهش پیدا میکند.

در بخش باتری، سرعت شارژ مجدد، برگ برنده گوشی تازه معرفی شده حین مقایسه سامسونگ گلکسی نوت 10 پلاس و گلکسی اس 10 پلاس است. با استفاده از شارژر 25 واتی این گوشی، شارژ 0 تا 100 درصد باتری آن یک ساعت زمان میبرد، در حالی که این زمان حین استفاده از شارژر 15 واتی گلکسی اس 10 پلاس برابر یک ساعت و چهل دقیقه است.

هر دو گوشی از قابلیت شارژ وایرلس معکوس پشتیبانی میکنند، به همین دلیل با استفاده از آنها، قادر به شارژ کردن سایر گجتهای پشتیبانیکننده از فناوری شارژ بیسیم خواهند بود. البته سرعت انجام فرآیند قابل قبول نیست، اما در شرایط بحرانی همچون همراه نداشتن شارژر ساعت هوشمند یا ایرباد خود، کاربردی خواهد بود.

از جمله مهمترین برنامه های پیشفرض ویندوز که یار قدیمی این سیستم عامل بوده و متاسفانه از زمان ویندوز 7 به بعد تغییر قابل توجهی نکرده است، باید به پخشکننده پیشفرض ویندوز و یا همان Windows Media Player اشاره کرد. این پخشکننده همچنان در ویندوز 10 نیز به قوت خود باقی مانده و ابزار پیشفرض پخش فایلهای صوتی و حتی تصویری محسوب میشود. به لطف افزایش سرویسهای پخش آنلاین موسیقی و ویدیو و از طرفی نبود درایورهای مناسب برای پخش بر روی سیستمهای کامپیوتری، کاربران بیشتر به تماشا بر بستر وب روی آورده و کمتر از Windows Media Player استفاده میکنند. با این وجود، اهمیت دانلود و نصب یک پخشکننده چندرسانهای قدرتمند غیر قابل انکار است.

از جمله مهمترین برنامه های پیشفرض ویندوز که یار قدیمی این سیستم عامل بوده و متاسفانه از زمان ویندوز 7 به بعد تغییر قابل توجهی نکرده است، باید به پخشکننده پیشفرض ویندوز و یا همان Windows Media Player اشاره کرد. این پخشکننده همچنان در ویندوز 10 نیز به قوت خود باقی مانده و ابزار پیشفرض پخش فایلهای صوتی و حتی تصویری محسوب میشود. به لطف افزایش سرویسهای پخش آنلاین موسیقی و ویدیو و از طرفی نبود درایورهای مناسب برای پخش بر روی سیستمهای کامپیوتری، کاربران بیشتر به تماشا بر بستر وب روی آورده و کمتر از Windows Media Player استفاده میکنند. با این وجود، اهمیت دانلود و نصب یک پخشکننده چندرسانهای قدرتمند غیر قابل انکار است. از دیگر برنامه های پیشفرض ویندوز که از ابتدا همراه نسخههای مختلف این سیستم عامل بوده باید به Paint اشاره کرد که ابزار پیشفرض و ابتدایی ویندوز برای ویرایش تصاویر است. اگرچه در مقایسه با قبل نرم افزار Paint پیشرفتهای قابل توجهی داشته، اما هنوز نمیتوان برای اعمالی بیش از برش و یا تغییر سایز عکس بر روی آن حساب باز کرد. در واقع Paint ابتداییترین و سادهترین ابزارهای ممکن را ارائه میکند.

از دیگر برنامه های پیشفرض ویندوز که از ابتدا همراه نسخههای مختلف این سیستم عامل بوده باید به Paint اشاره کرد که ابزار پیشفرض و ابتدایی ویندوز برای ویرایش تصاویر است. اگرچه در مقایسه با قبل نرم افزار Paint پیشرفتهای قابل توجهی داشته، اما هنوز نمیتوان برای اعمالی بیش از برش و یا تغییر سایز عکس بر روی آن حساب باز کرد. در واقع Paint ابتداییترین و سادهترین ابزارهای ممکن را ارائه میکند. نرم افزار پیشفرض ویندوز برای یادداشت برداری که با نام Notepad شناخته میشود، زیر سایه ابزار حرفهای ویرایش اسناد مایکروسافت یعی Office به طور کامل محو شده است، اما هنوز در برخی مواقع استفاده از آن لازم و مفید است. اپلیکیشنهای زیادی برای ایجاد سریع فایلهای متنی و ویرایش آنها وجود دارند، اما به لطف وجود ++Notepad دلیلی برای استفاده از آنها وجود ندارد. ++Notepad با وجود داشتن حجم پایین و رابط کاربری ساده، امکانات فوقالعاده زیادی دارد که سبب میشود تا کاربران استفاده از برنامه های پیشفرض ویندوز برای ویرایش متن را کنار بگذارند. نرم افزار ++Notepad قادر است تا چندین تب را به صورت همزمان کنار یکدیگر باز نگه داشته و تا زمان عدم ذخیرهسازی هر کدام توسط کاربر، آنها را به همین نحو نگه دارد. یکی از قابلیتهای فوقالعاده و باورنکردنی ++Notepad مربوط به امکاناتش برای برنامهنویسان است که آن را به سادهترین محیط برای نوشتن کد به زبانهای برنامهنویسی مختلف تبدیل میکند.

نرم افزار پیشفرض ویندوز برای یادداشت برداری که با نام Notepad شناخته میشود، زیر سایه ابزار حرفهای ویرایش اسناد مایکروسافت یعی Office به طور کامل محو شده است، اما هنوز در برخی مواقع استفاده از آن لازم و مفید است. اپلیکیشنهای زیادی برای ایجاد سریع فایلهای متنی و ویرایش آنها وجود دارند، اما به لطف وجود ++Notepad دلیلی برای استفاده از آنها وجود ندارد. ++Notepad با وجود داشتن حجم پایین و رابط کاربری ساده، امکانات فوقالعاده زیادی دارد که سبب میشود تا کاربران استفاده از برنامه های پیشفرض ویندوز برای ویرایش متن را کنار بگذارند. نرم افزار ++Notepad قادر است تا چندین تب را به صورت همزمان کنار یکدیگر باز نگه داشته و تا زمان عدم ذخیرهسازی هر کدام توسط کاربر، آنها را به همین نحو نگه دارد. یکی از قابلیتهای فوقالعاده و باورنکردنی ++Notepad مربوط به امکاناتش برای برنامهنویسان است که آن را به سادهترین محیط برای نوشتن کد به زبانهای برنامهنویسی مختلف تبدیل میکند. ابزار برش یا همان Snipping Tool موجود در ویندوز، راه بسیار سریعتری در مقایسه با فشردن کلید PrintScreen و سپس ذخیرهسازی نتیجه در ابزار Paint محسوب میشود، اما هنوز قابلیتهای آن بسیار ابتدایی و ساده است. به عنوان نمونه، کاربر همچنان قادر به ویرایش سریع اسکرینشات و سپس بارگذاری آن در یک سرویس دلخواه نیست. برای داشتن این امکانات باید Snipping Tool را همچون دیگر برنامه های پیشفرض ویندوز کنار گذاشته و به سراغ یک نرم افزار جایگزین رفت. بهترین انتخاب از نظر ما برنامه ShareX است.

ابزار برش یا همان Snipping Tool موجود در ویندوز، راه بسیار سریعتری در مقایسه با فشردن کلید PrintScreen و سپس ذخیرهسازی نتیجه در ابزار Paint محسوب میشود، اما هنوز قابلیتهای آن بسیار ابتدایی و ساده است. به عنوان نمونه، کاربر همچنان قادر به ویرایش سریع اسکرینشات و سپس بارگذاری آن در یک سرویس دلخواه نیست. برای داشتن این امکانات باید Snipping Tool را همچون دیگر برنامه های پیشفرض ویندوز کنار گذاشته و به سراغ یک نرم افزار جایگزین رفت. بهترین انتخاب از نظر ما برنامه ShareX است.

آخرین دیدگاهها